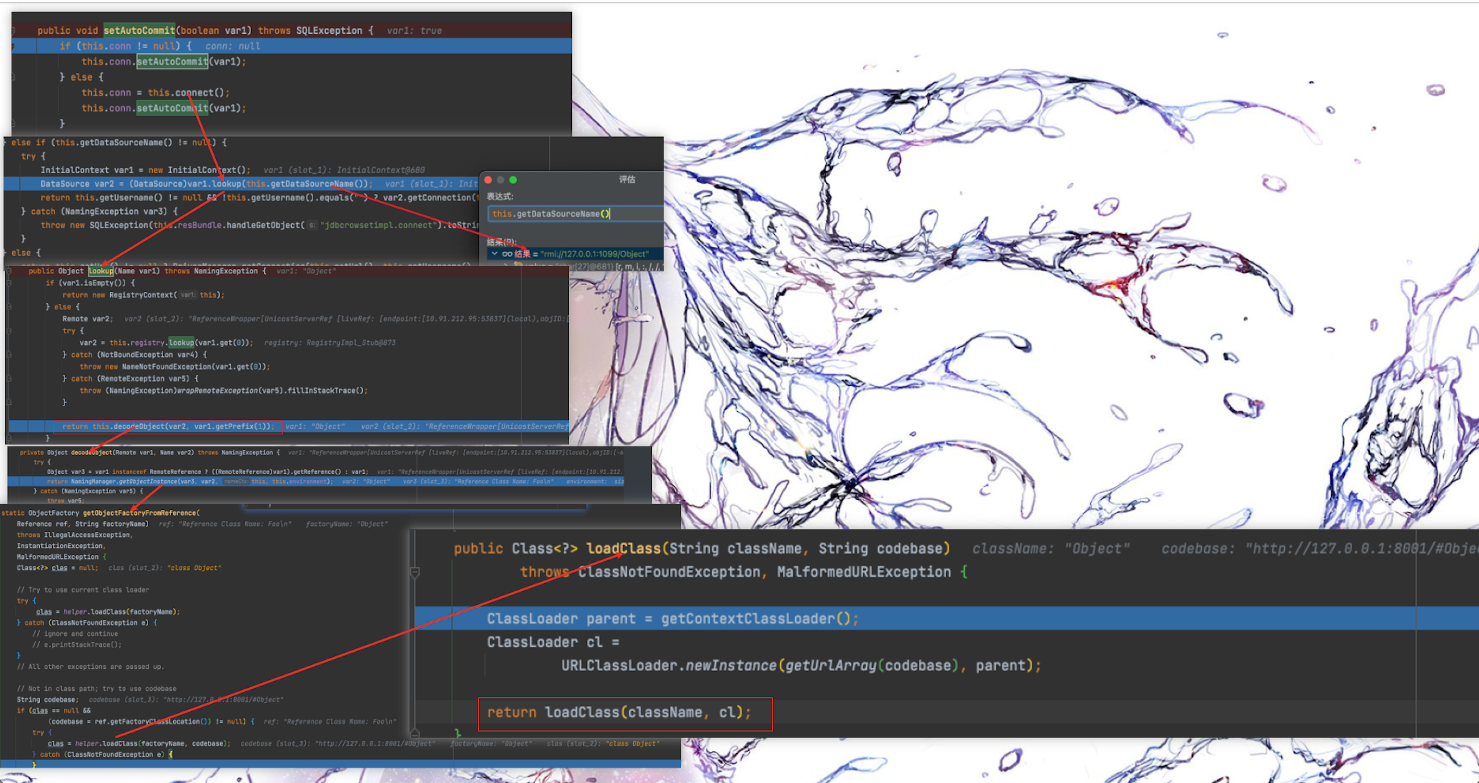

Thinkphp 5.0.15 SQL注入漏洞挖掘分析

2018年3月26日tp进行了一次安全更新。

本次更新大佬们立马找到了漏洞点并给出了paylaod:

1public/index.php/index/index/?username[0]=inc&username[1]=updatexml(1,concat(0x7e,user(),0x7e),1)&username[2]=1

本篇文章主要分析漏洞存在点的定位,payload的构造。分析一下大佬们是怎么处理开源cms安全更新,并构造exp的。

涉及版本:5.0.13<=ThinkPHP<=5.0.15 、 5.1.0<=ThinkPHP<=5.1.5 。

1.Tp5.0.16的安全更新:

12case 'inc': $result[$item] = $item . '+' . floatval($val[2]);

1234case 'inc': if ($key == $val[1]) { ...

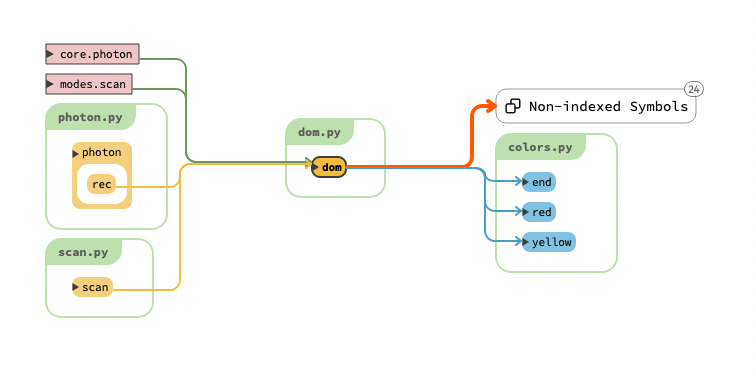

django学习记录

最近做毕设用到了django,这里简单记录一下开发过程。项目使用前后端分离,使用django的restframework框架写接口非常的便捷。这里简单记录一下学习过程。

0x01 django基本操作安装django:1pip3 install django==3.1.7-i https://pypi.tuna.tsinghua.edu.cn/simple

创建一个项目:1django-admin startproject 项目名称

创建一个应用:1python3 manage.py startapp App

项目配置文件注册应用:1234567891011django_test/django_test/settings.pyINSTALLED_APPS = [ 'django.contrib.admin', 'django.contrib.auth', 'django.contrib.contenttypes', 'django.contrib.sessions', ...

xray poc编写学习

前置知识总结一下xray官方poc编写规则:https://zhuanlan.zhihu.com/p/78334648

基本的poc结构123456name: poc-yaml-example-comrules: - method: GET path: "/" expression: | status==200 && body.bcontains(b'Example Domain')

整个poc包含三个键值对:

123name: string poc名称如:poc-yaml-tongda-oa-rcerules: []Rule poc规则:poc请求路径,请求内容,回显信息都由此匹配detail: map[string]string 发送给xray的信息,就是平时xray扫描得到漏洞时xray返回的那一串爆红信息

rulers规则三个键值对中最重要的就是rules键值对,下面简单介绍一下编写规则:

1234567method: string 请 ...

clarles使用教程

1.安装ssl证书帮助–> ssl 代理 –>安装cha rles根证书

选择安装之后,还需要在mac钥匙串里找到证书将证书设置为始终信任

2.过滤特定域名方法1:filter过滤

方法二:设置重点关注域名选择需要重点关注的域名,鼠标右键选择重点(focused)

选中的域名就在查看(view)–>重点主机(focused Hosts)中。

选择重点之后,选择的域名就会出现在最上面,其他域名会折叠在other hosts里,方便查看。

3.乱码解决一开始抓包可能会乱码,需要在代理中设置:ssl代理设置为*:443允许抓取ssl数据包。

4.数据包更改选中需要更改的数据包,右键撰写,即可对数据包进行编辑,并且进行请求

5.数据包并发重放数据包并发请求在挖掘逻辑漏洞时有奇效。

鼠标右键选中需要重放的数据包,选择高级重复。

记一次实战xxe及弱口令爆破学习

本文首发于雷神众测:

https://mp.weixin.qq.com/s/BNMLDwBb9f3xts-8ucL5aw

最近做的一次渗透测试,给的两个系统都只有一个登陆页面,也不能测试子域名或者其他端口。两个系统打开看了看挑了一个看起来比较容易好搞的软柿子。简单的测试了一下弱口令,注入没有啥结果。

开始信息收集,发现一些可能存在问题的点都记录下来一点点去测:

越测越绝望,看来还是不好搞。因为登陆框登陆失败信息很统一,不确定存在什么用户,所以用了常见用户名+top1000密码去爆破,跑了一上午没跑出来。

想着不能低危三连,去群里找销售问问能不能给个测试账号,客户不提供…….看来只能低危三连了

去群里找了以往的模板,准备照着写一下报告,然而神奇的事情发生了,这个项目半年前有过一次测试,大佬再其中一个系统中测出了一个弱口令。

用户名:admin。密码:域名+8899

报着试一试的心态往登陆框一输,然后进去了…………………………ohhhhhhhhh

明明也是一个弱口令,我为啥一开始没测出来,陷入了深深的反思…..看来弱口令爆破也是有操作的。

借此机会好好学习一下弱口令爆破那些事。

弱口令爆破 ...

如何为红队大佬端茶倒水上线cs

安服仔,最近做了好几个项目都是红队服务,我一ctf签到选手,src低危挖掘者,日常项目低危三连玩家哪懂这啊。好在大佬们实在太猛,给大佬们端茶倒水好好学习了一波。

1.前期打点前期打点个人感觉就是批量批量再批量,红队服务不同于日常项目一个登陆框日一天,可以针对目标范围内所有资产进行渗透,这个时候大范围收集相关子域名,c段就很有必要。资产直接找客户要,客户很多都会给。也可以自己收集,google找到官网,onefoeall收集子域名,ARL收集相关资产…方法很多。

收集到了足够的资产之后,就是快乐的批量打点时间,作为一个没有0day,没有批量脚本的菜鸡,当然要充分发挥各大工具的作用。

1.1 awvsawvs这个不用多说,收集到的子域名直接往里面导入就完事,子域名太多不想手动?批量脚本来一波,该脚本导入url的同时可开启awvs的代理联动xray,在相同目录下新建url.txt文件,将需要扫描的url放到里面即可,一次性导入太多子域名可能会卡,可以根据自身主机性能适当调整导入50个还是100个…

12345678910111213141516171819202122232425262728 ...

wireshark使用

本文首发于雷神众测:

https://mp.weixin.qq.com/s/u04nDndGZFEFko9lRp6Frg

最近在HW,主要工作就是判断各个设备日志,分析数据包,对wireshark数据包分析不太熟悉,特此学习记录一下。本想再对主流扫描器和webshell管理工具抓包分析,但碍于篇幅和自己时间问题,没有再深入下去。这里主要挑选了weblogic反序列化,ms17_010,struts s2-057数据包进行实列分析。希望文章能对给位师傅有所帮助,文章中可能有很多不足和错误之处,还望各位师傅包含。

1.wireshark抓包1.1选择监听网卡捕获–>选项

我这里要查看我wlan的流量,所以选择wlan。

1.2 显示面板介绍

数据包列表:

不同的协议会显示不同的颜色,方便区分。

数据包详细信息:

frame:物理层的数据帧概况

ethernet:数据链路层以太网帧头部信息

internet protocol version 4:互联网层ip包头部信息

transmission control protocol:传输层T的数据段头部信息,此处是tcp

hypertex ...

跨域漏洞那些事儿(cors,jsonp)

本文首发于雷神众测:

https://mp.weixin.qq.com/s/cHOvEbYtYNfl2lQ8-N3qtA

近期在src挖掘中经常看到大佬们提到cors,josnp一直不太理解此类漏洞。特此学习记录一下,如有错误之处还望师傅们斧正。

1.跨域资源共享(cors)跨域资源共享(cors)原理:在讲cors之前我们先来了解一下同源策略(sop)。

1.1 同源策略浏览器的安全基石是同源策略。同源策略保证了同一个浏览器打开不同网站,不同网站之间不会相互影响。

列如:张三登陆了某银行网站,浏览器存储了他的cookie。而这时他又打开了另一个小网站,该小网站会记录用户的cookie。如果没有同源策略,他就会记录浏览器存储的cookie,此时银行网站的cookie也被记录,从而造成银行用户cookie泄露。

同源策略中的同源是指:

三个同源:同协议,同域名,同端口 ,例如:

123https:www.test.com 和 http:www.test.com (不同源,协议不同)http:www.test.com 和 http:login.test.com (不同源,域名不同)htt ...

1.webgoat环境构建

下载webgoat1git clone https://github.com/WebGoat/WebGoat.git

看提示需要jdk15.

安装jdk15https://www.oracle.com/java/technologies/javase/jdk15-archive-downloads.html

配置环境变量:

12export JDK15_HOME="/Library/Java/JavaVirtualMachines/jdk-15.0.2.jdk/Contents/Home"alias jdk15="export JAVA_HOME=$JDK15_HOME"

打开pom包下载完依赖。

启动webgoat配置好运行环境,记得选用jdk15。点击绿色箭头启动即可。

2.登录注册模块审计

1.登录功能1.1.根据路由查找实现代码登录接口为:/WebGoat/login

全局搜索/login查看相关代码:

定位到webgoat/WebSecurityConfig.java

可以看出该项目使用的是springSecurity框架,框架关键配置如下:

12345678910111213141516171819202122232425262728293031323334 protected void configure(HttpSecurity http) throws Exception { ExpressionUrlAuthorizationConfigurer<HttpSecurity>.ExpressionInterceptUrlRegistry security = http// http.authorizeRequests()其中这里的意思是指通过authorizeRequests()方法来开始请求权限配置。 .authorizeRequests() ...

/index.png)